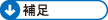

ネットワーク通信を暗号化する

情報機器を使用するうえで、外部機器やパソコンとの通信を暗号化し、その内容を読み取られないように対策することは不可欠です。

ネットワークを経由して本機に送受信される情報は、外部からの侵入者に盗み見られたり、悪意のある第三者に改ざんされたりするリスクがあります。たとえば本機では、外部機器やパソコンとやりとりする情報として以下のようなものがあります。

プリンタードライバーで印刷する社内文書

ログインユーザー名/ログインパスワード

これらの情報を守るために、以下の表を参照して暗号化を設定してください。

暗号化の対象 |

暗号化の方法 |

実施項目/参照先 |

|---|---|---|

|

Web Image Monitor IPP印刷 Windows認証 LDAP認証 |

SSL/TLS |

機器証明書の導入

|

機器管理データ |

SNMPv3 |

暗号化パスワードの設定

|

印刷ジョブの認証情報 |

ドライバー暗号鍵 IPP認証 |

ドライバー暗号鍵の設定 IPP認証の設定

|

Kerberos認証データ |

KDCサーバーによって異なる |

暗号化方法の選択

|

管理者の方は、証明書の期限を管理し、期限が切れる前に証明書の更新をしてください。

管理者の方は、証明書の発行元が適切であることを確認してください。

本機との通信を暗号化するには機器証明書の導入が必要です。

機器証明書には、本機で作成する「自己証明書」と、認証局から発行される「認証局証明書」の2種類があります。より信頼性を高めるときは「認証局証明書」を使用してください。

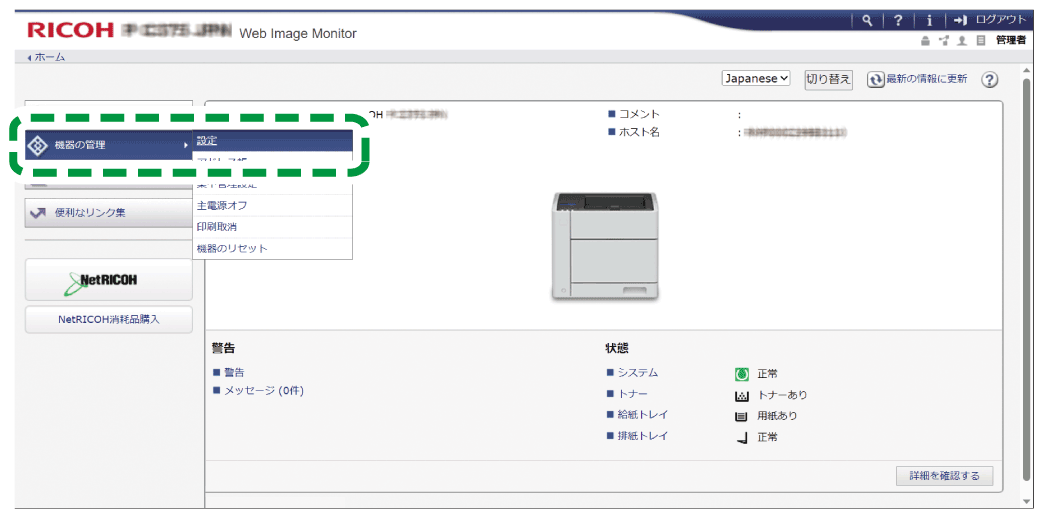

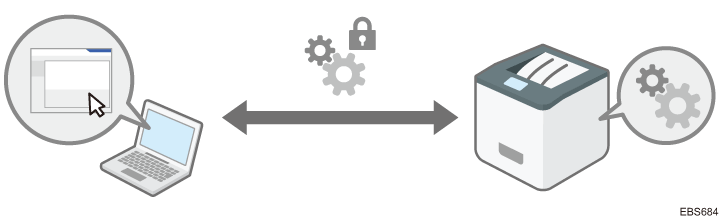

Web Image Monitorからネットワーク管理者としてログインする。

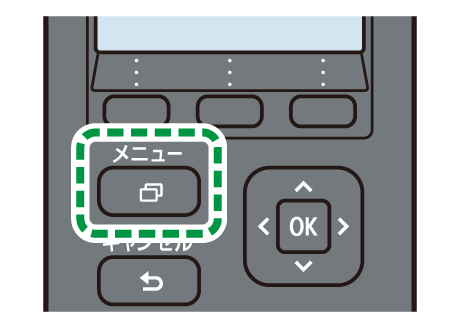

管理者としてログインする[機器の管理]メニューから[設定]をクリックする。

「セキュリティー」カテゴリーの[機器証明書]をクリックする。

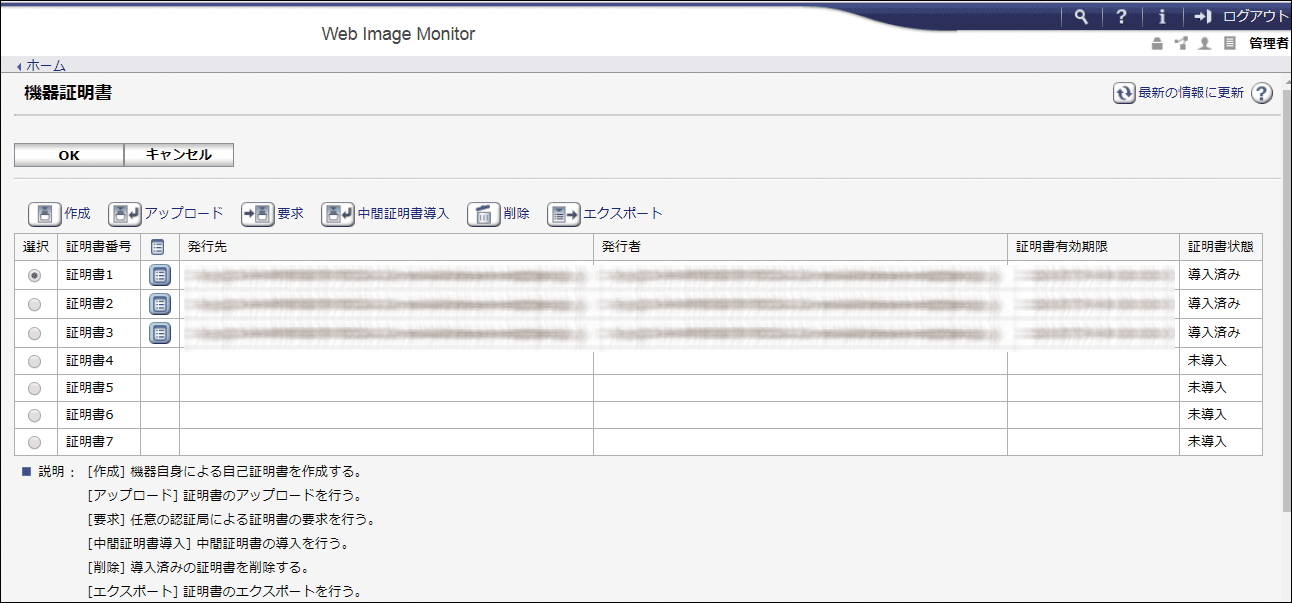

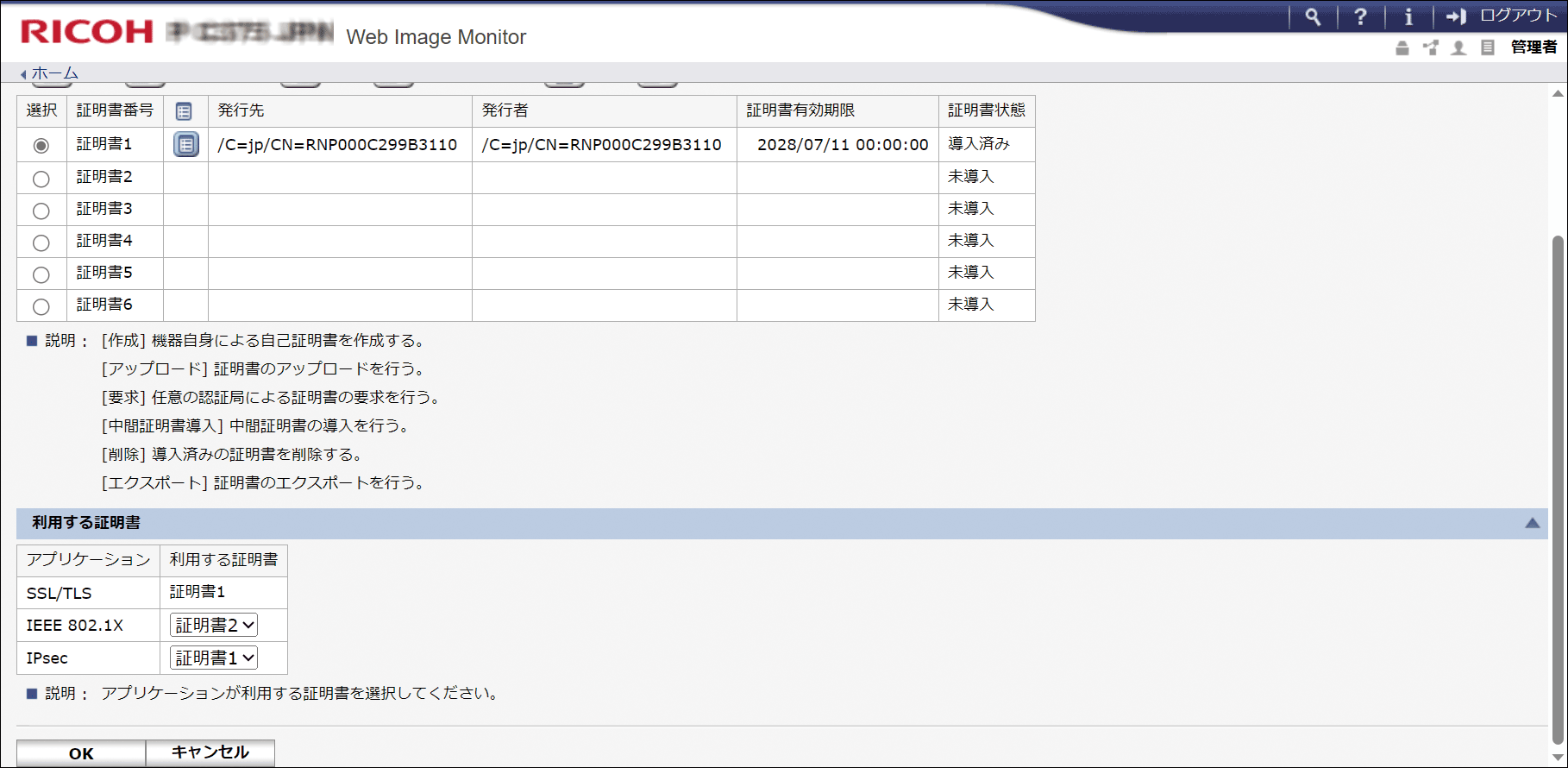

「機器証明書」画面で、以下の手順に従って自己証明書または認証局証明書を導入する。

自己証明書を導入するとき自己証明書を作成して導入します。

作成する証明書番号をリストから選択する。

[作成]をクリックし、証明書に含める情報を設定する。

共通名称:機器証明書の名称です。必ず入力します。

「組織名称」、「部門名称」など、その他の項目は必要に応じて設定してください。

[OK]をクリックする。

設定中のメッセージが表示されるので、しばらくしてから次の手順へ進んでください。[OK]をクリックする。

「証明書状態」に「導入済み」と表示されます。

認証局証明書を導入するとき

認証局に機器証明書を申請し、導入します。中間証明書を導入するときも手順は同じです。

作成する証明書番号をリストから選択する。

[要求]をクリックし、証明書に含める情報を設定する。

[OK]をクリックする。

設定中のメッセージが表示されるので、しばらくしてから次の手順へ進んでください。[OK]をクリックする。

「証明書状態」に「要求中」と表示されます。機器証明書を認証局に申請する。

Web Image Monitorからの申請はできません。申請方法は認証局により異なります。申請先の認証局に確認してください。

申請に必要な情報は、詳細アイコン

をクリックして表示される「証明書詳細情報」画面で確認できます。

をクリックして表示される「証明書詳細情報」画面で確認できます。複数の証明書の申請を同時にすると、証明書の発行先が表示されないことがあります。導入するときに証明書の目的と導入順について確認してください。

認証局から機器証明書が発行されたら、「機器証明書」画面のリストから該当する証明書番号を選択し、[導入]をクリックする。

入力欄に機器証明書の内容を入力する。

中間証明書も併せて導入するときは、中間証明書の内容も入力します。

認証局から発行された中間証明書がないと、ネットワーク通信時に警告画面が表示されます。認証局から中間証明書が発行されているときは、中間証明書を導入しておくことをお勧めします。

[OK]をクリックする。

「証明書状態」に「導入済み」と表示されます。

証明書の導入が終わったら、「利用する証明書」でアプリケーションごとに証明書を選択する。

[OK]をクリックする。

設定中のメッセージが表示されるので、しばらくしてから次の手順へ進んでください。[OK]をクリックする。

ログアウトし、Webブラウザーを終了する。

IPP-SSLを使用して本機で印刷するときは、ユーザーのパソコンに証明書のインストールが必要です。IPPで本機にアクセスするときの証明書ストアの場所は、[信頼されたルート証明機関]を選択してください。

Windows標準のIPPポートを使用し、機器証明書の[共通名称]を変更するときは、あらかじめパソコンのプリンターを削除してから、プリンタードライバーを再インストールしてください。またユーザー認証の設定(ログインユーザー名とログインパスワード)を変更するときも、プリンターを削除し、ユーザー認証の設定を本機で変更してから、プリンタードライバーを再インストールしてください。

Web Image Monitorでは作成済みの機器証明書をアップロードすることもできます。以下のファイル形式の機器証明書がサポートされています。アップロードのしかたは、Web Image Monitorのヘルプを参照してください。

PKCS#12

PEM

SSL(Secure Sockets Layer)/TLS(Transport Layer Security)とは、ネットワーク通信を暗号化する技術のことです。第三者によるデータの盗聴や改ざん、解析などを防止できます。

SSL/TLSによる暗号化通信の流れ

ユーザーのパソコンは、本機へアクセスするとき、SSL/TLSの機器証明書と公開鍵を要求します。

本機からユーザーのパソコンへ機器証明書と公開鍵が送られます。

パソコンで生成した共通鍵は、公開鍵によって暗号化されて本機に送られ、本機の秘密鍵で復号されます。

共通鍵を使用してデータを暗号化し、相手側で復号する安全な通信を実現します。

暗号化通信を有効にするには、あらかじめ、本機に機器証明書を導入してください。

SSL/TLSを使用して通信を暗号化するには、以下の手順でSSL/TLSを有効にしてください。

SSL/TLSの設定が有効になっていることを確認するには、Webブラウザーのアドレスバーに「https://(本機のIPアドレス、またはホスト名)/」と入力し本機にアクセスしてください。「ページを表示できません」と表示されたときは、SSL/TLSの設定が無効です。設定の内容を確認してください。

SSL/TLS(暗号化通信)の設定を有効にした状態でIPPを使用してプリンター機能を運用すると、経路を暗号化し、通信途中でのデータの盗聴、内容の解析、改ざんを防止できます。

SSL/TLSを有効にする

Web Image Monitorからネットワーク管理者としてログインする。

管理者としてログインする[機器の管理]メニューから[設定]をクリックする。

「セキュリティー」カテゴリーの[SSL/TLS]をクリックする。

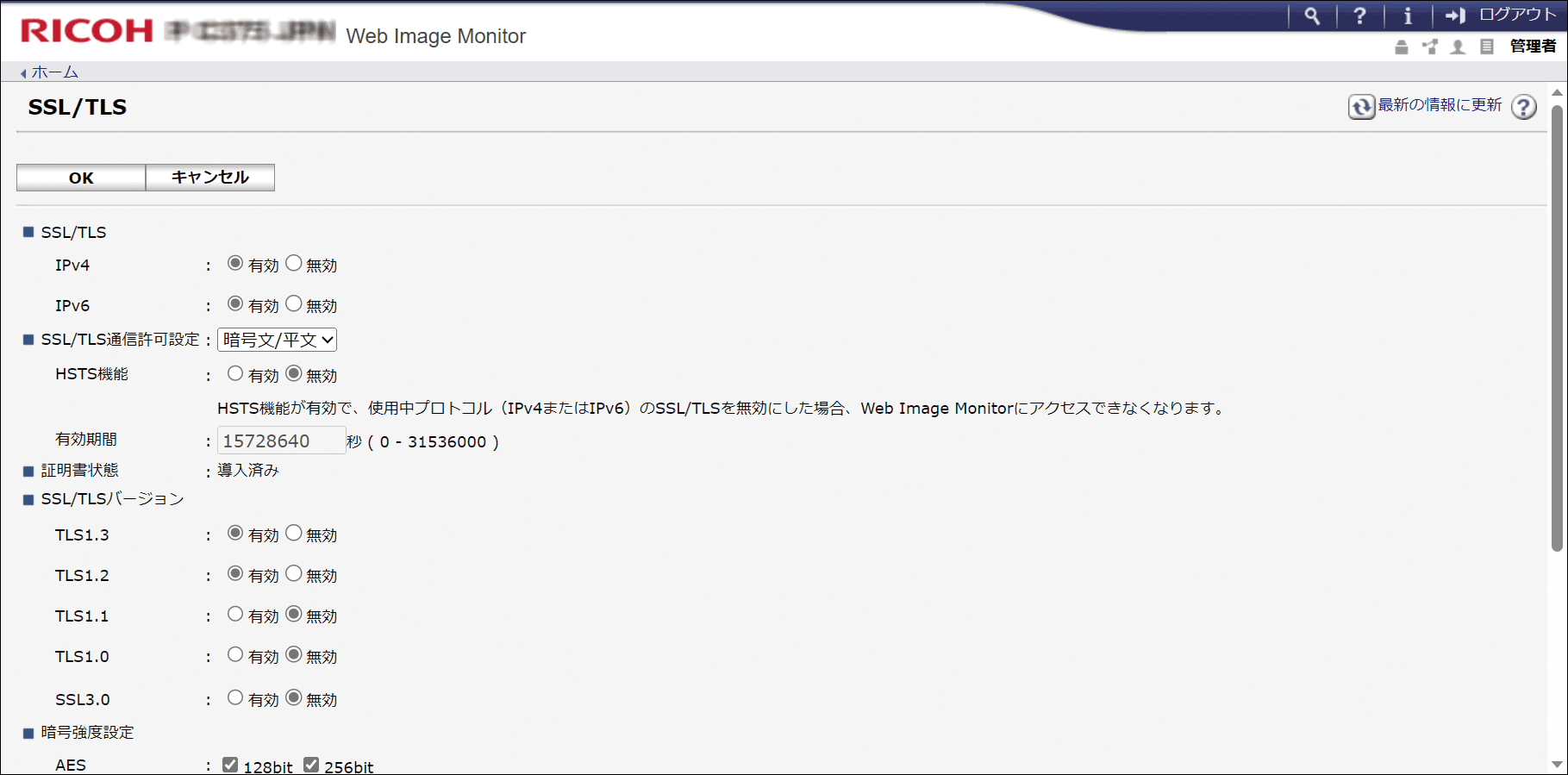

「SSL/TLS」で暗号化通信を有効にするプロトコルを選択し、通信方法の詳細を設定する。

- SSL/TLS通信許可設定:以下から暗号化通信モードを選択し、HSTS機能の有効/無効を設定します。HSTS機能を有効にするときは、有効期間も0~31,536,000秒の範囲で設定します。HSTS機能を有効にすると、設定した有効期間が終わるまで、Webブラウザーから本機への接続にHTTPS通信が自動的に使用されます。有効期間はWeb Image Monitorにアクセスするたびにリセットされ、再度同じ期間HSTS機能が有効になります。

- 暗号文優先:機器証明書が生成されているときは暗号化します。暗号化できないときは平文で通信します。

- 暗号文/平文:Webブラウザーから「https」のアドレスで接続したときは暗号化します。「http」のアドレスで接続したときは平文で通信します。

- 暗号文のみ:暗号化通信だけを許可します。何らかの原因で暗号化できない状態のときは通信できません。そのときは、操作部の[インターフェース設定]

[ネットワーク設定]

[SSL/TLS通信許可設定]で一時的に[暗号文/平文]に変更し、設定を確認してください。

- SSL/TLSバージョン:TLS1.3、TLS1.2、TLS1.1、TLS1.0、SSL3.0の有効/無効を設定します。必ず1つ以上を有効にします。

- 暗号強度設定:AES、CHACHA20、3DES、RC4で使用する暗号化アルゴリズムを設定します。必ず1つ以上を設定します。

- 鍵交換:RSA鍵交換の有効/無効を設定します。

- ダイジェスト:SHA1ダイジェスト(ハッシュ)の有効/無効を設定します。

[OK]をクリックする。

ログアウトし、Webブラウザーを終了する。

SMTPサーバーとの通信を暗号化するときは、続けて以下の手順で[SSL]を[SMTP over SSL]または[STARTTLS]に変更してください。

HSTS機能を使用するには、認証局が発行した証明書の導入が必要です。

HSTS機能が有効なときに、「ネットワークセキュリティー」画面で「SSL/TLS」の「ポート443」で「クローズ」を選択すると、Web Image Monitorにアクセスできなくなります。

TLS1.3、TLS1.2、TLS1.1、TLS1.0、SSL3.0の有効または無効の設定により、LDAPサーバーに接続できないことがあります。

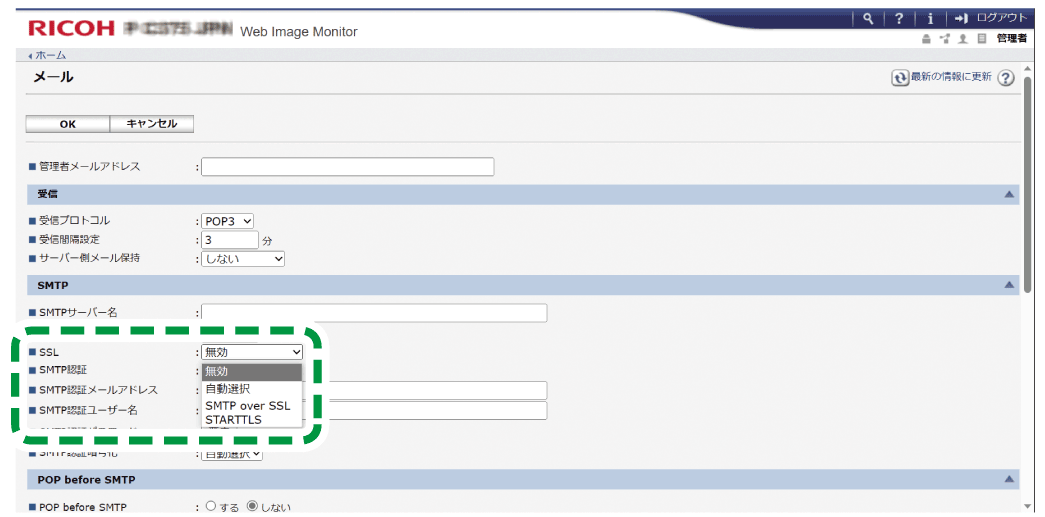

SMTPサーバーとの通信経路を暗号化する

Web Image Monitorから機器管理者としてログインする。

[機器の管理]メニューから[設定]をクリックする。

「機器」カテゴリーの[メール]をクリックする。

「SMTP」の「SSL」で[SMTP over SSL]または[STARTTLS]を選択する。

- [SMTP over SSL]を選択するとポート番号が465に、[STARTTLS]を選択すると587に変更されます。

- [自動選択]に設定したときは、ポート番号によって暗号化の方式が決まります。

- ポート番号を465/587以外に設定したときは、STARTTLSによる暗号化が試され、失敗するとSMTP over TLSで暗号化されます。

[OK]をクリックする。

ログアウトし、Webブラウザーを終了する。

SMTPサーバーでSSLを利用すると、メールは必ずSMTPサーバーを経由して送信されます。

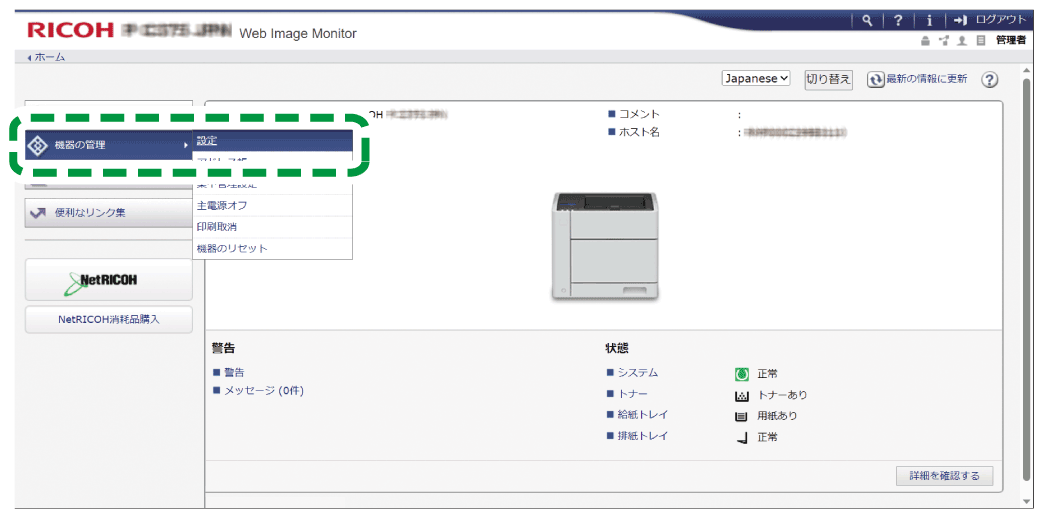

Ridoc IO Device Managerなどを使用してネットワーク経由で機器を監視するときは、プロトコルにSNMPv3を使用することで通信データを暗号化できます。

Web Image Monitorからネットワーク管理者としてログインする。

[機器の管理]メニューから[設定]をクリックする。

「セキュリティー」カテゴリーの[ネットワークセキュリティー]をクリックする。

「SNMP」の「SNMPv3通信許可設定」で[暗号化のみ]を選択する。

[OK]をクリックする。

Webブラウザーを終了する。

Ridoc IO Device Managerは、リコーのホームページからダウンロードできます。

Ridoc IO Device Managerで機器を管理するRidoc IO Device Managerから本機の設定を変更するときは、[管理者登録/変更]でネットワーク管理者に暗号パスワードを設定し、Ridoc IO Device ManagerのSNMPアカウントにそのパスワードを登録してください。

ネットワーク管理者の暗号パスワードが設定されていないときは、通信データが暗号化されないことや、通信できないことがあります。ネットワーク管理者の暗号パスワードの設定は、内部管理者の追加登録や権限の変更をするを参照してください。

プリンタードライバーに設定するログインパスワードや、IPP印刷時のパスワードを暗号化することで、パスワード解析に対する安全性を強化できます。

社内LANから印刷するときは、ドライバー暗号鍵を設定します。

外部のネットワークからIPP印刷するときは、IPP印刷のパスワードを暗号化します。

ドライバー暗号鍵を設定してパスワードを暗号化する

本機で設定したドライバー暗号鍵をプリンタードライバーにも設定することで、パスワードが暗号化/復号化されます。

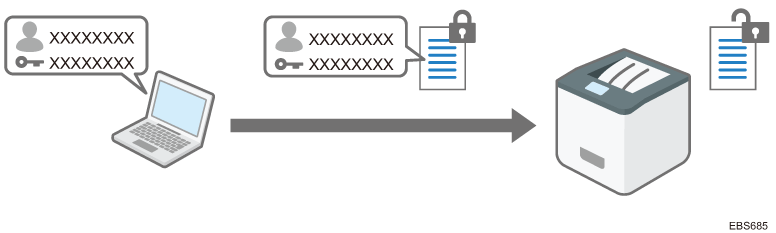

操作部の[メニュー]キーを押す。

操作部からネットワーク管理者としてログインする。

[セキュリティー管理]を選択し、[OK]キーを押す。

[セキュリティー強化]を選択し、[OK]キーを押す。

[ドライバー暗号鍵]を選択し、[OK]キーを押す。

[入力]の選択キーを押す。

[

][

]および[OK]キーで文字を選択してドライバー暗号鍵として使用するパスワードを入力し、[入力終了]の選択キーを押す。

ドライバー暗号鍵は、半角英数字32文字以内で入力します。

手順6~7を繰り返し、もう一度パスワードを入力する。

[ログアウト]の選択キーを押す。

ドライバー暗号鍵をネットワーク管理者からユーザーに連絡し、ユーザーのパソコンに設定されているプリンタードライバーにドライバー暗号鍵を設定する。

必ず本機に設定したドライバー暗号鍵と同じ文字列を入力してください。

RPCSプリンタードライバーのときは、[プリンターのプロパティ]

[応用設定]タブ

[ユーザー認証]でドライバー暗号鍵を入力できます。

プリンタードライバーの暗号鍵設定については、ドライバーのヘルプを参照してください。

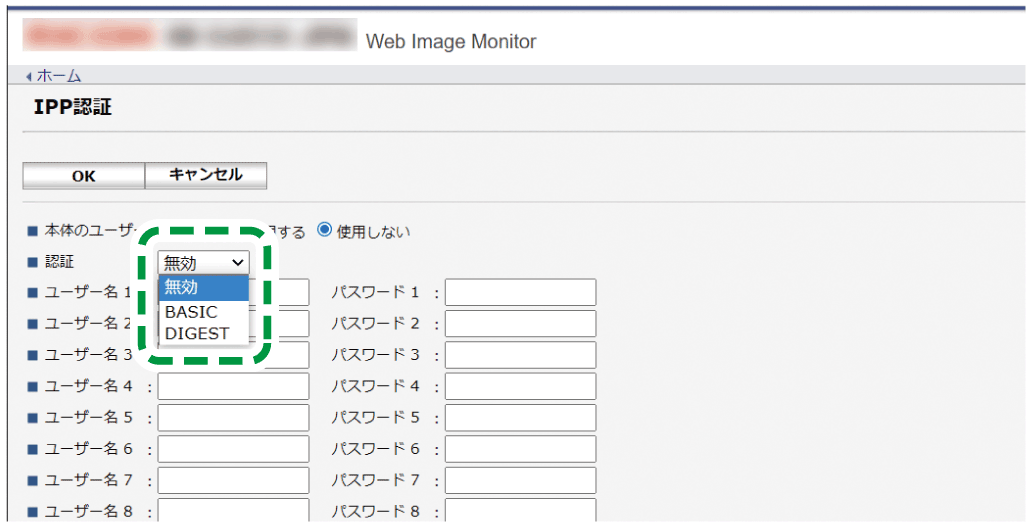

IPP印刷のパスワードを暗号化する

IPPプロトコルを使用した印刷では、認証方法を[DIGEST]にするとIPP認証のパスワードが暗号化されます。アドレス帳のユーザー情報とは別に、IPP認証用にユーザー名とパスワードを登録します。

Web Image Monitorからネットワーク管理者としてログインする。

管理者としてログインする[機器の管理]メニューから[設定]をクリックする。

「セキュリティー」カテゴリーの[IPP認証]をクリックする。

「認証」リストから[DIGEST]を選択する。

ユーザー名とパスワードを入力する。

「本体のユーザー認証機能」を[使用する]に設定すると、IPP認証用のユーザー名とパスワードの代わりに、本機で設定したユーザー認証情報を使用できます。

[OK]をクリックする。

設定中のメッセージが表示されるので、しばらくしてから次の手順へ進んでください。[OK]をクリックする。

ログアウトし、Webブラウザーを終了する。

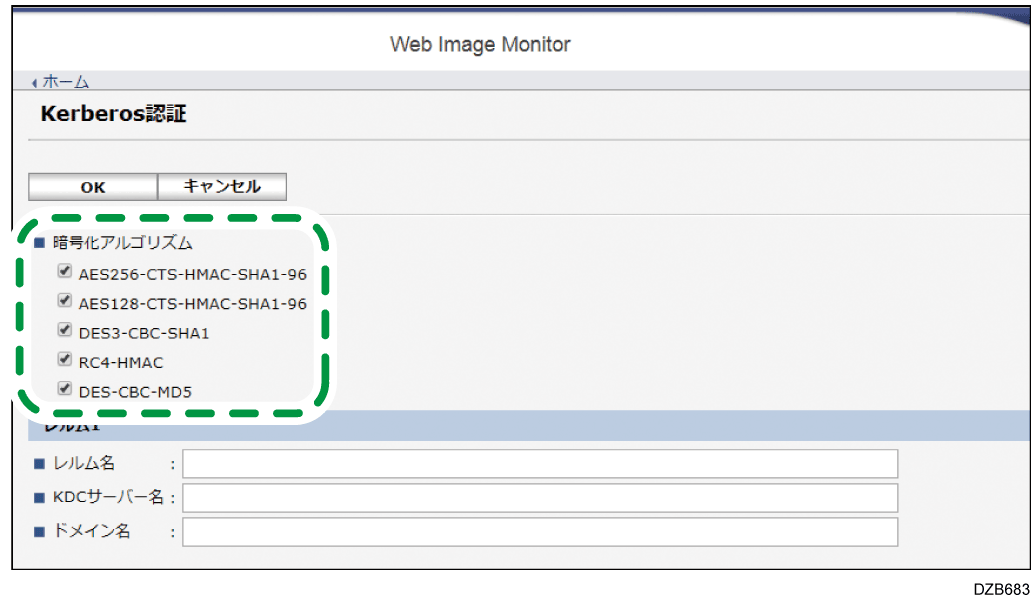

Windows認証やLDAP認証でKerberos認証を使用するときに、本機とKDC(Key Distribution Center)サーバー間の通信を暗号化し、通信の安全性を確保します。

KDCサーバーの種類により、サポートする暗号化アルゴリズムは異なります。

Web Image Monitorから機器管理者としてログインする。

管理者としてログインする[機器の管理]メニューから[設定]をクリックする。

「機器」カテゴリーの[Kerberos認証]をクリックする。

有効にする暗号化アルゴリズムを選択する。

DES3-CBC-SHA1をサポートしているのはHeimdalだけです。

DES-CBC-MD5は、Windows Server OSの設定で有効にすると使用できます。

[OK]をクリックする。

ログアウトし、Webブラウザーを終了する。